Quando se fala em roteadores, pensamos em basicamente três usos: conexão Internet, conexão de redes locais (LAN) ou conexão de longo alcance (WAN).Relembrando como vimos anteriormente podemos definir esse equipamento como sendo um modulo processador que interliga duas ou mais redes.

Para ficar mais claro seu uso, vamos dar o exemplo do uso de roteadores na interligação entre duas redes: a Internet e a rede local de uma empresa, veja figura:

O roteador típico para esse uso deve possuir basicamente duas portas: uma porta chamada WAN e uma porta chamada LAN. A porta WAN recebe o cabo que vem do backbone da Internet. Normalmente essa conexão na porta WAN é feita através de um conector chamado V.35 que é um conector de 34 Pinos. A porta LAN é conectada à sua rede local. Essa porta também pode ser chamada Eth0 ou saída Ethernet, já que a maioria das redes locais usa essa arquitetura. Existem outros tipos de conexões com o roteador, a ligação de duas redes locais (LAN), ligação de duas redes geograficamente separadas (WAN).

O roteador acima mostrado é apenas um exemplo ilustrativo, pois normalmente os roteadores vêm com mais de uma porta WAN e com mais de uma porta LAN, sendo que essas portas têm características de desempenho muito distintas, definidas pelo modelo e marca de cada roteador.

Cada uma das portas / interfaces do roteador deve receber um endereço lógico (no caso do TCP/IP, um número IP) que esteja em uma rede diferente do endereço colocado nas outras portas. Se você rodar um traceroute através de um roteador conhecido, verá que dois endereços IP aparecem para ele. Um refere-se à sua interface WAN e outro à sua interface LAN.

Na hora de se escolher um roteador ou desenhar um esquema de rede com roteadores, deve-se levar em consideração algumas características básicas encontradas nos roteadores:

Número de portas WAN

Número de portas LAN

Velocidade das portas WAN

Velocidade das portas LAN

Redundância

Tolerância a falhas Balanceamento de carga

Alguns roteadores possuem um recurso chamado redundância de call-up. Esse recurso permite ligar o roteador a um modem através de um cabo serial e, caso o link WAN principal falhar, o modem disca para um provedor e se conecta mantendo a conexão da rede local com a Internet no ar.Alguns roteadores trazem a solução para esse problema através de recursos de redundância e tolerância à falhas. Através desse recurso, o roteador continua operando mesmo quando ele se danifica. Para entender isso, basta imaginar um roteador que possua, na realidade, dois dentro roteadores dentro dele. Caso o primeiro falhe, o segundo entra em ação imediatamente. Isso permite que a rede não saia do ar no caso de uma falha em um roteador.

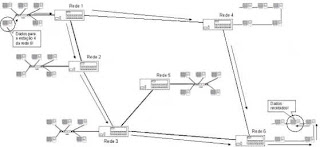

Existem ainda roteadores capazes de gerenciar duas ou mais conexões entre ele e outro roteador, permitindo dividir o tráfego entre esses links, otimizando as conexões. Essa característica, chamada balanceamento de carga, é utilizada, por exemplo, em conexões ter filiais de empresas.

Fontes:

www.guiadohardware.net

www.laercio.com.br

www.cisco.com.br

www.abusar.com.br